Η Check Point Research ، قسم استخبارات التهديدات بشركة Check Point® Software Technologies Ltd. (ناسداك: CHKP)، المزود الرائد عالميًا لحلول الأمن السيبراني ، نشر مؤشر التهديد العالمي لشهر سبتمبر 2021.

Οيفيد الباحثون أنه في حين أن Trickbot يظل في أعلى قائمة البرامج الضارة الأكثر شيوعًا التي تؤثر عليه 5% من الكائنات الحية في جميع أنحاء العالم ، ولدت من جديد مؤخرًا Emotet يعود إلى المركز السابع في القائمة. ال CPR يكشف أيضًا أن الصناعة التي تتلقى أكبر عدد من الهجمات هي الصناعة الخاصة بها التعليم / البحث.

على الرغم من الجهود الكبيرة التي يبذلها اليوروبول والعديد من وكالات إنفاذ القانون الأخرى في وقت سابق من هذا العام قمع إيموتيت، تم تأكيد عودة الروبوتات الشائنة إلى العمل في نوفمبر وهي بالفعل سابع أكثر البرامج الضارة شيوعًا. يتصدر Trickbot القائمة للمرة السادسة هذا الشهر ويشارك أيضًا في متغير Emotet الجديد ، والذي يتم تثبيته على أجهزة الكمبيوتر المصابة باستخدام بنية Trickbot الأساسية.

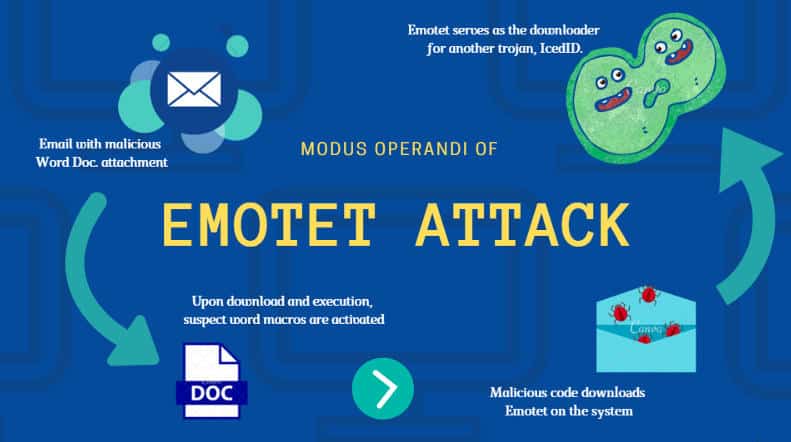

هذا Emotet ينتشر من خلال رسائل التصيد الاحتيالي تحتوي على ملفات مصابة Word و Excel و Zip، والتي تطور Emotet على كمبيوتر الضحية. تحتوي رسائل البريد الإلكتروني على عناوين مهمة مثل الأخبار العاجلة والفواتير وملاحظات الشركة المزيفة لإغراء الضحايا لفتحها. في الآونة الأخيرة ، بدأت Emotet أيضًا في الانتشار من خلال الحزم الخبيثة لبرنامج Adobe المزيف لـ Windows App Installer.

حقيقة أنه يستخدم بنيته التحتية Trickbot يعني أنه يقصر الوقت المستغرق للحصول على دعم كبير إلى حد ما للشبكات حول العالم. نظرًا لأنه ينتشر من خلال رسائل البريد الإلكتروني المخادعة ذات المرفقات الضارة ، فمن الضروري أن يكون كل من وعي المستخدمين وتدريبهم على رأس قائمة أولويات الأمن السيبراني للمؤسسات.

وكل من يريد تحميل برنامج أدوبي يجب أن تتذكر ، كما هو الحال مع أي تطبيق ، القيام بذلك من خلال الوسائل الرسمية فقط.، قال ال مايا هورويتز، VP Research at Check Point Software.

كشف الإنعاش القلبي الرئوي أيضًا أن قطاع التعليم / البحث هو الأكثر تعرضًا للهجمات في جميع أنحاء العالم في نوفمبر ، تليها الاتصالات الحكومية / العسكرية. ال "اجتياز دليل عناوين URL الضارة لخوادم الويبلا تزال الثغرة الأكثر شيوعًا التي يتم استغلالها ، مما يؤثر عليها 44% المنظمات في جميع أنحاء العالم ، تليها "كشف خادم الويب عن معلومات مستودع Git"مما يؤثر على 43,7% المنظمات في جميع أنحاء العالم. ال "رؤوس HTTP تنفيذ التعليمات البرمجية عن بعد“لا يزال في المرتبة الثالثة على قائمة نقاط الضعف الأكثر تعرضًا للاستغلال ، مع تأثير عالمي 42%.

أهم عائلات البرامج الضارة

* تشير الأسهم إلى تغيير الترتيب بالنسبة للشهر السابق.

هذا الشهر ، Trickbot هو أكثر البرامج الضارة شيوعًا التي تؤثر على 5% من المنظمات في جميع أنحاء العالم ، تليها العميل تسلا و Formbook، كلاهما له تأثير عالمي 4%.

- ↔ Trickbot - تريكبوت هو واحد بوتنت معيارية και طروادة المصرفية التي يتم تحديثها باستمرار بميزات وخصائص وقنوات توزيع جديدة. يتيح ذلك لها أن تكون برامج ضارة مرنة وقابلة للتخصيص ويمكن توزيعها كجزء من حملات متعددة الأغراض.

- ↑ الوكيل تسلا - هذا العميل تسلا هو متقدم RAT الذي يعمل كلوغر وجهاز اعتراض قادر على تتبع وجمع لوحة مفاتيح الضحية ولوحة مفاتيح النظام ولقطات الشاشة وبيانات الاعتماد الخاصة بالضحية على برامج مختلفة مثبتة على الجهاز (بما في ذلك Google Chrome و Mozilla Firefox و Microsoft Outlook).

- ↑ Formbook - هذا Formbook هو واحد سرقة المعلومات يجمع بيانات الاعتماد من متصفحات الويب المختلفة ، ويجمع لقطات الشاشة ، ويراقب ضغطات المفاتيح ويسجلها ، ويمكنه تنزيل الملفات وتنفيذها وفقًا للأوامر سي أند سي.

الهجمات الرائدة في الصناعات في جميع أنحاء العالم:

هذا الشهر ، التعليم / البحث هي الصناعة التي تشهد أكبر عدد من الهجمات في العالم ، يليها تواصلو الحكومة / الجيش.

- التعليم / البحث

- مجال الاتصالات

- الحكومة / الجيش

أكثر نقاط الضعف قابلية للاستغلال

هذا الشهر ، " اجتياز دليل عناوين URL الضارة لخوادم الويب"لا تزال نقطة الضعف الأكثر شيوعًا التي يتم استغلالها ، والتي تؤثر عليها 44% المنظمات في جميع أنحاء العالم ، تليها " كشف خادم الويب عن معلومات مستودع Git "، مما يؤثر على 43,7% المنظمات في جميع أنحاء العالم. ال " رؤوس HTTP تنفيذ التعليمات البرمجية عن بعدلا تزال في المرتبة الثالثة على قائمة نقاط الضعف مع معظم المزارع ، مع تأثير عالمي 42%.

- ↔ شبكة خوادم خبيث URL دليل اجتياز (CVE-2010-4598،CVE-2011-2474،CVE-2014-0130،CVE-2014-0780،CVE-2015-0666،CVE-2015-4068،CVE-2015-7254،CVE-2016-4523،CVE-2016-8530،CVE-2017-11512،CVE-2018-3948،CVE-2018-3949،CVE-2019-18952،CVE-2020-5410،CVE-2020-8260) - هناك ثغرة أمنية في عبور الدليل على خوادم الويب المختلفة. تعود الثغرة الأمنية إلى خطأ في التحقق من صحة الإدخال على خادم ويب لا يمسح عنوان URL لأنماط عبور الدليل بشكل صحيح. يسمح الاستغلال الناجح للمهاجمين البعيدين غير المصرح لهم باكتشاف الملفات التعسفية أو الوصول إليها على الخادم المعرض للخطر.

- ↔ شبكة المخدم معرض للخطر بوابة مستودع معلومات إفشاء - تم الإبلاغ عن خرق أمني للكشف عن المعلومات في Git Repository. نجاح استغلال هذه الثغرة الأمنية قد يسمح بالكشف غير المقصود عن معلومات الحساب.

- ↔ HTTP رؤوس عن بعد رمز التنفيذ (CVE-2020-10826،CVE-2020-10827،CVE-2020-10828،CVE-2020-13756) تسمح رؤوس HTTP للعميل والخادم بنقل معلومات إضافية مع طلب HTTP. يمكن للمتطفل عن بُعد استخدام رأس HTTP ضعيف لتنفيذ تعليمات برمجية عشوائية على جهاز الضحية.

قمة موبايل Malwares

في سبتمبر xHelper ظلت في طليعة البرامج الضارة الأكثر انتشارًا على الأجهزة المحمولة ، يليها برنامج AlienBot و فلوبوت.

1. xHelper - تطبيق خبيث ظهر لأول مرة في مارس 2019 ويستخدم لتنزيل تطبيقات ضارة أخرى وعرض الإعلانات. يمكن إخفاء التطبيق عن المستخدم ويمكن حتى إعادة تثبيته في حالة الإزالة.

2. برنامج AlienBot - عائلة البرمجيات الخبيثة برنامج AlienBoر واحد البرامج الضارة كخدمة (MaaS) لأجهزة Android التي تسمح للمتطفل عن بُعد بإدخال تعليمات برمجية ضارة في البداية في تطبيقات مالية مشروعة. يتمكن المهاجم من الوصول إلى حسابات الضحايا وفي النهاية يتحكم بشكل كامل في أجهزتهم.

3. فلوبوت - ال فلوبوهو أحد برامج Android الضارة الموزعة عبر الرسائل (SMS) الصيد الإلكتروني (التصيد) وعادة ما ينتحل شخصية شركات النقل والإمداد. بمجرد أن ينقر المستخدم على الرابط في الرسالة ، يتم تثبيت FluBot والوصول إلى جميع المعلومات الحساسة على الهاتف.

العشرة الأوائل في اليونان |

|||

| اسم البرنامج الضار | التأثير العالمي | التأثير على اليونان | |

| وكيل تسلا | 2.59% | 8.93% | |

| Formbook | 3.14% | 8.33% | |

| Trickbot | 4.09% | 5.36% | |

| رمكو | 2.20% | 4.76% | |

| Nanocore | 0.88% | 3.87% | |

| فيدار | 0.97% | 2.98% | |

| Glupteba | 2.41% | 2.68% | |

| مهرج | 0.08% | 2.38% | |

| لوفجيت | 0.33% | 2.38% | |

| ماسلوجر | 0.13% | 2.38% | |

عائلات البرامج الضارة بالتفصيل

وكيل تسلا

هذا وكيل تسلا هو متقدم RAT (الوصول عن بعد إلى حصان طروادة) الذي يعمل كلوغر وكلمة سر. نشط منذ عام 2014 ، و وكيل تسلا يمكنه مراقبة وجمع لوحة مفاتيح الضحية ونظام المسودة ، ويمكنه التقاط لقطات شاشة واستخراج بيانات الاعتماد لمجموعة متنوعة من البرامج المثبتة على جهاز الضحية (بما في ذلك عميل البريد الإلكتروني Google Chrome و Mozilla Firefox و Microsoft Outlook). ال وكيل تسلا تباع علنًا باعتبارها RAT قانونية مع دفع العملاء $ 15 - $ 69 للتراخيص.

FormBook

هذا FormBook هو واحد معلوماتستيلr تستهدف نظام التشغيل الخاص بهم Windows وتم اكتشافه لأول مرة في عام 2016. تم الإعلان عنه على منتديات القرصنة كأداة لها تقنيات تجنب قوية وأسعار منخفضة نسبيًا. ال FormBook يجمع أوراق اعتماد من متصفحات الويب ولقطات الشاشة المختلفة ، يراقب ويسجل لوحات المفاتيح ويمكن تنزيل الملفات وتنفيذها وفقًا للإرشادات ج و ج أعطيت له.

Trickbot

هذا Trickbot هي عبارة عن روبوتات وأحصنة طروادة بنكية معيارية تستهدف أنظمة تشغيل Windows ويتم نقلها بشكل أساسي عبر البريد العشوائي أو عائلات البرامج الضارة الأخرى مثل Emotet. يرسل Trickbot معلومات حول النظام المصاب ويمكنه أيضًا تنزيل الوحدات النمطية وتنفيذها بشكل تعسفي من مجموعة واسعة متاحة ، مثل وحدة VNC للاستخدام عن بُعد أو وحدة SMB للنشر داخل شبكة متأثرة. بمجرد إصابة الجهاز ، يستخدم المتسللون الذين يقفون وراء برنامج Trickbot الضار هذا النطاق الواسع من الوحدات ليس فقط لسرقة بيانات اعتماد البنك من الكمبيوتر المستهدف ، ولكن أيضًا للحركة الجانبية والتعريف داخل المؤسسة نفسها ، قبل الهجوم المستهدف. .

رمكو

هذا رمكو هو RAT ظهر لأول مرة في عام 2016. يتم توزيع Remcos من خلال مستندات Microsoft Office الضارة التي ترفق برسائل البريد الإلكتروني العشوائية ، وهي مصممة لتجاوز أمان Microsoft Windowss UAC وتشغيل البرامج الضارة بامتيازات عالية.

NanoCore

هذا NanoCore هو حصان طروادة للوصول عن بعد ، لوحظ لأول مرة في الطبيعة في عام 2013 ويستهدف مستخدمي نظام التشغيل Windows. تحتوي جميع إصدارات RAT على وظائف إضافية وميزات أساسية مثل التقاط الشاشة وتعدين العملات المشفرة والتحكم في سطح المكتب عن بعد وسرقة جلسة كاميرا الويب.

فيدار

هذا فيدار هو سارق المعلومات الذي يستهدف أنظمة تشغيل Windows. تم اكتشافه لأول مرة في أواخر عام 2018 ، وهو مصمم لسرقة كلمات المرور وبيانات بطاقة الائتمان وغيرها من المعلومات الحساسة من متصفحات الويب المختلفة والمحافظ الرقمية. تم بيع Vidar في العديد من المنتديات عبر الإنترنت وتم استخدام قطارة البرامج الضارة لتنزيل GandCrab ransomware كحمل ثانوي.

Glupteba

المعروف منذ عام 2011 ، و Glupteba هو باب خلفي نما بشكل تدريجي إلى شبكة الروبوتات. حتى عام 2019 ، تضمنت آلية تحديث عنوان C&C عبر قوائم BitCoin العامة ، وميزة سرقة المتصفح المضمنة ، وجهاز توجيه المشغل.

مهرج

برنامج تجسس android على Google Play ، مصمم لسرقة رسائل SMS وقوائم جهات الاتصال ومعلومات الجهاز. بالإضافة إلى ذلك ، تشير البرامج الضارة بصمت إلى الضحية للحصول على خدمات متميزة على مواقع الإعلان.

لفجيت

هذا لفجيت هي "دودة" كمبيوتر يمكنها الانتشار عبر شبكات مشاركة الشبكة والبريد الإلكتروني ومشاركة الملفات. بمجرد التثبيت ، ينسخ البرنامج إلى مجلدات مختلفة على كمبيوتر الضحية ويوزع الملفات الضارة التي تؤدي إلى الوصول عن بعد إلى المهاجمين.

ماسلوجر

هذا ماسلوجر هو لص أوراق اعتماد .NET. هذا التهديد هو أداة تعريف يمكن استخدامها لاستخراج البيانات من الخوادم المستهدفة.

ال مؤشر تأثير التهديد العالمي وخريطة ThreatCloud من تحقق نقطة البرمجيات، على أساس القسم ذكاء ThreatCloud الشركة. ال ثريت كلاود يوفر معلومات عن التهديدات في الوقت الفعلي من مئات الملايين من أجهزة الاستشعار في جميع أنحاء العالم ، من خلال الشبكات والمحطات الطرفية والأجهزة المحمولة.

يتم إثراء الذكاء بمحركات تستند إلى AI وبيانات بحثية حصرية من Check Point Research ، قسم الذكاء والأبحاث في Check Point Software Technologies.

القائمة الكاملة لـ أهم 10 عائلات للبرامج الضارة في نوفمبر موجود في مدونتها نقطة تفتيش.

خبر صحفى

لا تنسى متابعته Xiaomi-miui.gr في أخبار جوجل ليتم إطلاعك على الفور على جميع مقالاتنا الجديدة! يمكنك أيضًا إذا كنت تستخدم قارئ RSS ، فأضف صفحتنا إلى قائمتك ، ببساطة عن طريق اتباع هذا الرابط >> https://news.xiaomi-miui.gr/feed/gn

لا تنسى متابعته Xiaomi-miui.gr في أخبار جوجل ليتم إطلاعك على الفور على جميع مقالاتنا الجديدة! يمكنك أيضًا إذا كنت تستخدم قارئ RSS ، فأضف صفحتنا إلى قائمتك ، ببساطة عن طريق اتباع هذا الرابط >> https://news.xiaomi-miui.gr/feed/gn

اتبعنا تیلیجرام حتى تكون أول من يتعلم كل أخبارنا!